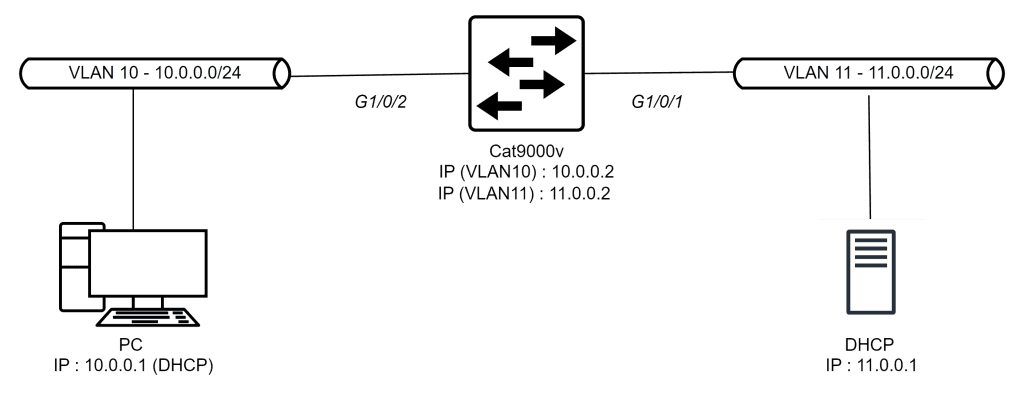

Comme dans l’article Configuration – DHCP Snooping, j’ai du mettre en place une solution de sécurité contre des attaques de type ARP Spoofing.

Cette solution de sécurité s’appelle DAI ou Dynamic ARP Inspection.

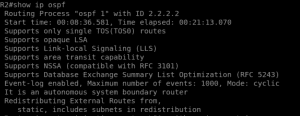

Le but de l’attaque ARP Spoofing et de se faire passer pour un autre. C’est cool mais comment ca marche ?

L’attaquant va envoyer massivement des Reply ARP avec une fausse correspondance MAC-IP. Il va forger des paquets ARP avec comme adresse IP celle de la passerelle et comme MAC adresse la sienne. Les autres équipements vont mettre à jour leur table ARP avec les mauvaises informations. Ainsi, les flux vont être transmis à l’attaquant au lieu de la passerelle.

Il est possible que l’attaquant puisse ensuite rediriger le flux vers la passerelle. Il sera donc indétectable.

La fonctionnalité DAI permet d’éviter ce type d’attaque.

| Type | Attaque réseau | Solution de sécurité |

| But | Falsifier des requêtes ARP pour détourner le trafic. | Protéger contre les requêtes ARP falsifiées. |

| Fonctionnement | Envoie de fausses associations IP-MAC. | Vérifie et bloque les requêtes ARP suspectes. |

| Impact | Interception ou perturbation du trafic. | Réduction des attaques ARP. |

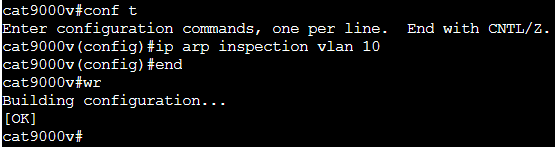

Activation du DAI

Pour activer le DAI, il suffit d’une commande (Par VLAN)

ip arp inspection vlan 10

Attention : Ca va secouer !

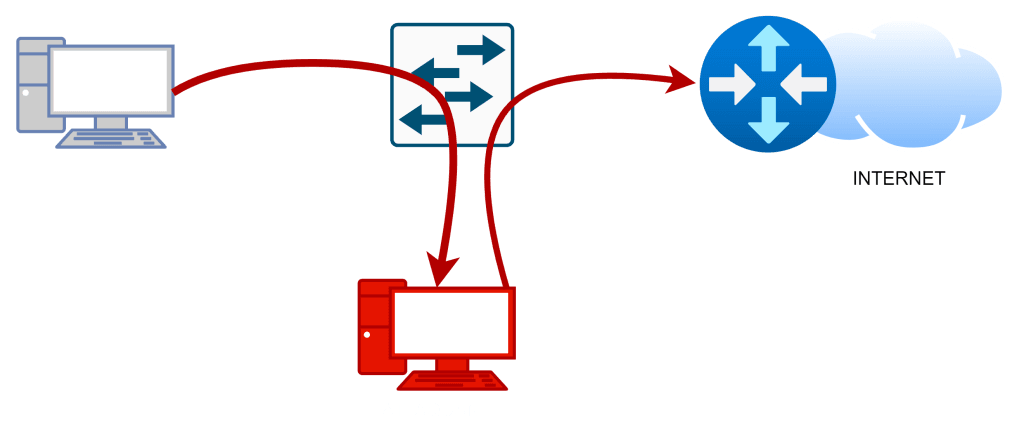

Ci-dessous, les logs des PC qui voient leur requête ARP supprimé par le switch (Par la fonction DAI).

Pourquoi ?

Comme dit en introduction, le DAI va supprimer les paquets ARP qui n’ont pas la bonne correspondance MAC-IP. Or, le DAI ne peut pas deviner tout seul. Il doit avoir une table de référence qui dit de manière sur la correspondance MAC-IP.

Assignation statique

La première solution est de définir statiquement la correspondance MAC-IP. Sauf cas spécifique, c’est pas une solution viable car trop compliqué à maintenir.

Voici la commande :

ip source binding AAAA.BBBB.CCCC vlan 10 10.0.0.1 interface Gi1/0/1

- AAAA.BBBB.CCCC est la MAC adresse du PC

- 10 est le vlan dans lequel il est

- 10.0.0.1 est l’adresse IP qu’il doit avoir

- Gi1/0/1 est l’interface du switch sur lequel il est connecté

Autant dire que si vous avez un stack de 3×9200-48P ca vous fera 144 lignes de commandes…

Et si …

Oui oui, vous le voyez venir ! (Si vous avez vu mon article Configuration – DHCP Snooping)

On peut utiliser la base de DHCP Snooping pour faire ça !

C’est une base « de confiance » sur laquelle le DAI va s’appuyer et c’est Dynamique !

Configuration DAI + DHCP Snooping

Repartons du début.

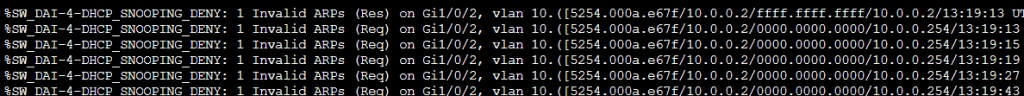

J’ai un réseau (simplifié) avec :

- Un PC qui récupère une adresse IP en DHCP

- Un serveur DHCP qui attribue des adresses IP pour le vlan 10

- Un switch qui fait la liaison entre les deux équipements.

- Un vlan 10 pour la partie « LAN PC »

- Un vlan 11 pour la partie « Serveur »

- DHCP Snooping désactivé

- DAI désactivé

Dans un premier temps, je vais activer le DHCP Snooping. Ensuite mon PC va récupérer une IP via DHCP. Les échanges seront vu par le switch et une entrée sera noté dans la table de DHCP Snooping.

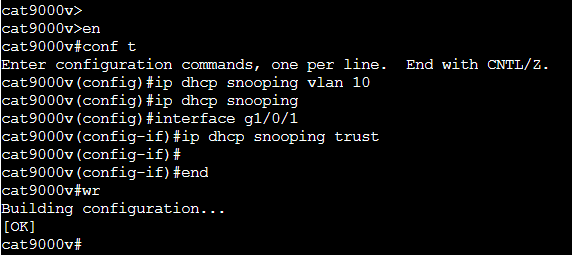

Sur le switch, je vais :

- Activer le DHCP Snooping pour le vlan 10

- L’activer globalement

- Autoriser les paquets DHCP sur l’interface qui va vers le serveur

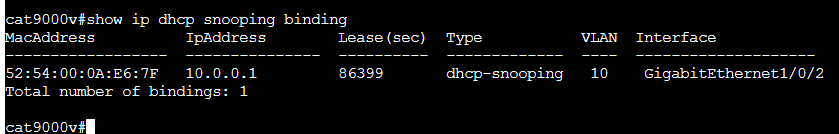

On peut ensuite vérifier la table de DHCP Snooping via la commande

show ip dhcp snooping binding

J’ai bien mon PC de présent dans la table de DHCP Snooping.

Maintenant je peux déployer le DAI !

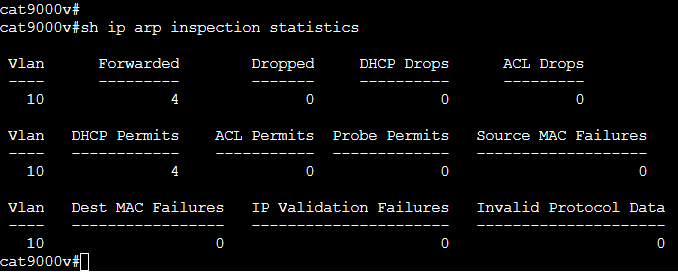

Je peux ensuite regarder les statistiques pour voir si mes paquets DHCP sont bien autorisé.

PS : J’ai fais un renouvellement d’IP sur le PC

Voici la commande

show ip arp inspection statistics

L’ARP inspection m’autorise correctement à avoir des échanges ARP.

C’est tout bon !

Conclusion

Cette protection devrait être déployé sur tout type de réseau LAN. Elle est simple à mettre en place. De plus elle permet de contrer facilement les attaques d‘ARP Spoofing et de DHCP Spoofing.