En général, la mise à jour d’un ISE est assez stressant car c’est le point central des authentifications.

Pour éviter tout effet de bord, il faut prendre le temps de bien préparer la mise à jour.

La mise à jour nécessite plusieurs étapes préliminaires. Il faut :

- Télécharger le fichier sur le site de Cisco

- Avoir un serveur FTP de disponible avec l’ISO dessus.

- Avoir créer le repository dans l’ISE.

Le fichier pour cette mise à jour est le : ise-upgradebundle-2.7.x-3.1.x-to-3.2.0.542a.SPA.x86_64.tar.gz

Les prérequis (Fortement conseillé) :

- Avoir un backup de la configuration

- Exporter tous les certificats

- Avoir le mot de passe « admin » de l’AD (Si votre ISE utilise l’AD)

- Avoir accès physiquement aux serveurs

- Avoir préparer une clef bootable. Cela permet de faire une « fresh install » en cas de crash majeur.

- Avoir effectuer un « health check »

- Lancer la mise à jour en période de maintenance.

Pour un cluster de deux ISE, il faut compter environ 1h45 à 2h par serveur, soit au 4 heures minimum (Hors vérification).

Lors de ma dernière mise à jour en version 3.3 j’ai débuté les mises à jour à 8h00 et j’ai terminé à 15h00. (Il y avait des patch en plus)

Un conseil : Prendre le temps de faire la mise à jour. C’est chronophage, pas la peine de stressé !

Upgrade en GUI

Se rendre sur : Administration > System > Upgrade

Cliquer sur "Next"

Cliquer sur "Next"

Choisir le repository ainsi que le fichier.

Cliquer sur "Start Preparation".

Cliquer sur "OK"

Attendre que le « bundle download » soit terminé. (Chaque ISE télécharge l’ISO, 20-30mn)

Attendre que « Configuration data upgrade » soit terminé. (Peu rester bloqué à 5% au début, 10-20mn)

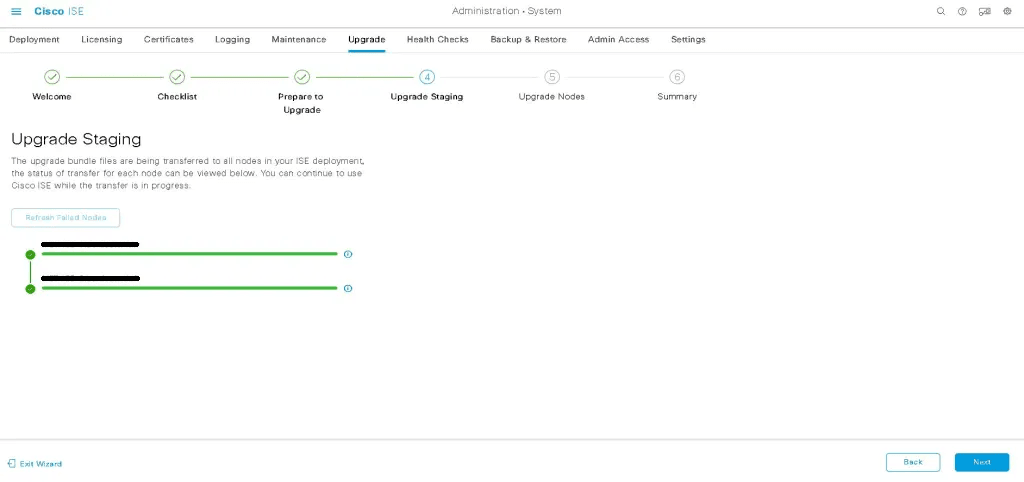

Cliquer sur « Start Stagging »

Une fois prêt, cliquer sur "Next"

Cliquer sur "Start". (Attention, le mise à jour commence!)

C’est le moment de prendre un café

Si vous souhaitez avoir plus de détail vous pouvez vous connecter en SSH et taper la commande suivante sur l’ISE qui se met à jour.

show logging system ade/ADE.log tail

Attention, ca débite pas mal de logs.

Vous pouvez voir l’ensemble des logs

Si vous souhaitez afficher que les étapes voici la commande :

show logging system ade/ADE.log | i STEP

info:[application:install:upgrade:preinstall.sh] STEP 0: Running pre-checks info:[application:operation:preinstall.sh] STEP 1: Stopping ISE application... info:[application:operation:preinstall.sh] STEP 2: Verifying files in bundle... info:[application:operation:isedbupgrade-newmodel.sh] STEP 3: Validating data before upgrade... info:[application:operation:isedbupgrade-newmodel.sh] STEP 4: De-registering node from current deployment. info:[application:operation:isedbupgrade-newmodel.sh] STEP 5: Taking backup of the configuration data... info:[application:operation:isedbupgrade-newmodel.sh] STEP 6: Registering this node to primary of new deployment... info:[application:operation:isedbupgrade-newmodel.sh] STEP 7: Downloading configuration data from primary of new deployment... info:[application:operation:isedbupgrade-newmodel.sh] STEP 8: Importing configuration data... info:[application:operation:isedbupgrade-newmodel.sh] STEP 9: Running ISE configuration data upgrade for node specific data... info:[application:operation:isedbupgrade-newmodel.sh] STEP 10: Running ISE M&T database upgrade... info:[application:install:upgrade:post-osupgrade.sh] POST ADEOS UPGRADE STEP 1: Upgrading Identity Services Engine software...

Une fois l’upgrade terminé, je conseille de vérifier :

- En priorité : Vérifier que les ISE sont toujours connecté à l’AD

- J’ai eu le cas plusieurs fois où les ISE n’étaient plus connecté à l’AD.

- Vérifier les logs Radius/Tacacs

- Les policy sets

- Les certificats

- Refaire un health check

Un nouveau mode dark est disponible 🙂